Wir möchten Daniel Wingen und der „The Value of Bitcoin Conference“ für den Beitrag dieses Kapitels herzlich danken. Daniel ist ein Bitcoin-Forscher für die „The Value of Bitcoin Conference“. Unsere Leser können sich online unter folgendem Link für die nächste Konferenz im Juni 2020 in München anmelden. (https://www.vob-conference.com/).

- Die Lagerung von digitalen Assets unterscheidet sich deutlich von der Lagerung von Gold, da digitale Assets nur virtuell existieren. Kryptographisch gesicherte digitale Vermögenswerte werden durch einen privaten Schlüssel, der aus einer Folge von Zahlen und Buchstaben besteht, zugänglich und kontrolliert. Lediglich dieser private Schlüssel muss analog sicher abgespeichert werden.

- Die Selbstverwahrung erfordert ein grundlegendes Verständnis der Technologie hinter der Public-Private-Key-Kryptographie. Die Mechanik der privaten Schlüssel muss verstanden werden, um digitale Werte sicher zu verwahren und Verluste oder Diebstähle zu verhindern.

- Die fünfte Anti-Geldwäscherichtlinie der EU gibt die weitere Regulierung von digitalen Vermögenswerten vor. Die Mitgliedsstaaten setzen die Richtlinie unterschiedlich um, wobei Deutschland bei der Erteilung einer Krypto-Verwahrungs-Lizenz eine Vorreiterrolle einnimmt.

In der Ausgabe des Crypto Research Report vom Januar 2019 haben wir ausführlich über die Verwahrung von Krypto-Währungen auf institutioneller Ebene berichtet. Wir interviewten drei Firmen, die in diesem Bereich tätig sind, namentlich die Crypto Vault AG, die Crypto Storage AG und Coinfinity. In diesem Artikel wird die Verwahrung von Krypto-Vermögenswerten aus der Sicht eines privaten Benutzers erklärt, einschließlich Informationen darüber, wie Schlüssel privat gespeichert werden können und welche Fragen man sich stellen muss, wenn man die Verwendung eines Speicherunternehmens in Betracht zieht.

Verwahrung digitaler Assets in einem digitalen Hochsicherheitstresor

| „Custodians are necessary as the next step towards crypto-assets being seen as a safe and attractive financial asset option for large FIs and perhaps for market confidence in general… Major institutional custodians providing a secure place to store large amounts of crypto-assets could provide the protection necessary to reduce the risk of hacks and increase the trust of the investing public in crypto-assets.“ Attorneys at Perkins Coie |

Für die sichere Lagerung Ihres Goldes oder anderer physischer Vermögenswerte bestehen derzeit grundsätzlich zwei Möglichkeiten:

- Entweder machen Sie Gebrauch von einer eigenen Einrichtung, die Sie in allen Aspekten kontrollieren (Selbstverwahrung),

- oder Sie machen Gebrauch von einem Dienstleister, der die Vermögenswerte in Ihrem Namen, in einer Einrichtung, zu der Sie keinen Zugang haben, gesichert verwahrt (Serviceverwahrung).

Dasselbe Prinzip lässt sich auch auf die Aufbewahrung Ihrer digitalen Assets wie z. B. Bitcoin, das auch als digitales Gold bezeichnet wird, anwenden. Digitale Assets erfordern jedoch auch einen digitalen Tresor, um die höchsten Sicherheitsstandards zu gewährleisten. Doch was genau muss im Falle von digitalen Assets sicher aufbewahrt werden? Es ist der so genannte „private key“, der private Schlüssel, der den Zugriff und die Kontrolle über die digitalen Assets und damit das Recht, diese Assets an jemand anderen zu übertragen, ermöglicht. Im Falle von Bitcoin ist der private Schlüssel eine 256-Bit-Zahl, die in hexadezimaler Form dargestellt wird. Die Speicherung dieses „Keys“ ist im Grunde genommen ein physisches Problem, da er z. B. einfach auf ein Stück Papier geschrieben oder in Metall graviert und anschließend in ein Schließfach gelegt werden könnte. So könnte der physische Zugang und die digitale Angreifbarkeit im Internet , wo der Key möglicherweise von einem Hacker abgerufen und kopiert werden könnte, begrenzt werden. Da der private Schlüssel allerdings benötigt wird, um eine Transaktion zu signieren (Besitznachweis), ist eine Software erforderlich, um den Signaturerstellungsprozess auszuführen. In diesem Prozess muss der Schlüssel dieser Software offengelegt werden. Um diesen Vorgang zu erleichtern, wurden spezielle Hardware-Portemonnaies eingeführt, die nicht nur eine hardwaregesicherte Umgebung zur Erzeugung der notwendigen Signaturen ermöglichen – ohne den Schlüssel dem Internet auszusetzen – , sondern die auch eine unendliche Anzahl von Schlüsseln, die nach einem standardisierten Verfahren von einem privaten Masterschlüssel abgeleitet werden, verarbeiten. Diese Standardisierung der Schlüsselableitung ermöglicht es den Anwendern, nur den privaten Masterschlüssel zu sichern, und im Falle einer Fehlfunktion oder eines Verlustes alle notwendigen Schlüssel auf einem neuen Gerät wiederherzustellen.

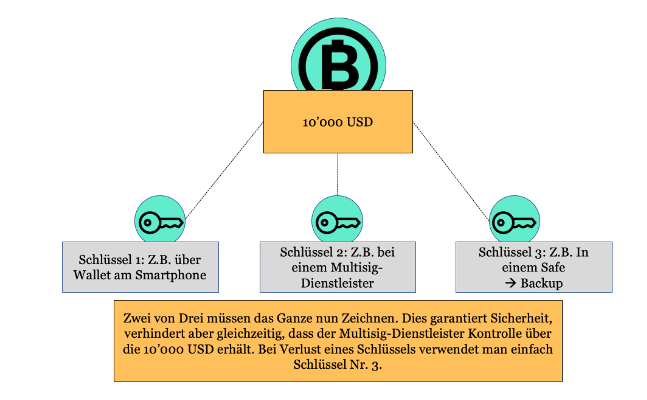

| Die Verwendung von nur N aus M privaten Schlüsseln ermöglicht es, z. B. einen weiteren Schlüssel irgendwo als Backup einzulagern. Sollte einer der Schlüssel gestohlen werden oder verloren gehen, so kann der gesicherte M-te Schlüssel verwendet werden. |

Der nächste Schritt in Richtung eines höheren Sicherheitsniveaus würde die Errichtung eines digitalen Tresorraums erfordern. Ein digitaler Tresorraum beinhaltet typischerweise die Erstellung diverser privater Hauptschlüssel und deren Aufbewahrung in einem speziellen Hardware-Wallet mit gesicherten Elementen an verschiedenen geografischen Standorten. Die Transaktion muss dann mit N aus M privaten Schlüsseln signiert werden, abhängig von den Ausgaberegeln, die beim ursprünglichen Empfang der Gelder implementiert wurden. Diese kann man somit selbst festlegen. Dieses Konzept wird Multisig – kurz für „Multi-Signatur-Schema“– bezeichnet.

Grafik: Beispiel für ein „Multisig-Schema“

Quelle: Incrementum AG, Daniel Wingen

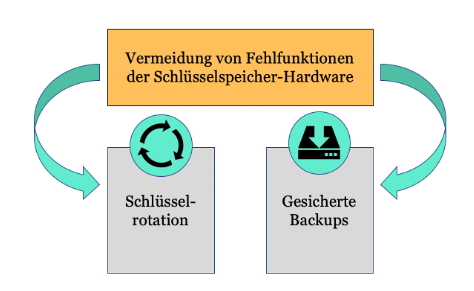

Um Fehlfunktionen der Schlüsselspeicher-Hardware zu vermeiden, ist ein geeigneter Sicherungsplan von entscheidender Bedeutung. Die gängigsten Praktiken sind entweder eine so genannte Schlüsselrotation oder die sichere Speicherung verschlüsselter Backups, um die privaten Hauptschlüssel wiederherstellen zu können. Beide Methoden bringen Vor- und Nachteile mit sich.

Grafik: Die zwei Hauptarten, um sich gegen Hardware-Fehlfunktionen abzusichern

Quelle: Incrementum AG, Daniel Wingen

| Social Engineering kann man sich als psychologische Strategie vorstellen, bei der durch gezielte Manipulation versucht wird, Zugang zu den digitalen Tresoren zu erhalten. Absprachen bedeutet in diesem Kontext, dass Mitarbeiter sich intern zusammentun, um Zugriff auf digitale Tresore zu erhalten. |

| Ein Schlüssel-Rotations-Schema bedeutet, dass Sie schnell handeln und den gesamten Schlüsselsatz ersetzen müssen, falls Sie einen von drei Schlüsseln verlieren und Sie zwei von drei benötigen, um eine Transaktion zu unterschreiben. Das Geld muss an eine neue Adresse verschoben werden, wo Sie wieder alle drei Schlüssel kennen, denn wenn ein weiterer Schlüssel verloren geht, ist das gesamte Geld für immer verloren. |

Die Durchführung einer Schlüsselrotation wird notwendig, wenn man entscheidet, dass der private Masterschlüssel niemals das sichere Element der Hardware-Brieftasche verlassen soll, was Backups unmöglich macht. Dies ist großartig, um Angriffe zu reduzieren, solange keine Gerätefehler auftreten. Gab es nun aber einen solchen Gerätefehler, so müssen alle digitalen Werte in eine Konfiguration komplett neu generierter privater Masterschlüssel umgeleitet werden. Das Verschieben von digitalen Assets in Millionen- oder sogar Milliardenhöhe ist ein sehr kritisches und kostspieliges Unterfangen, das Zeit benötigt und eine große Angriffsfläche bietet. Eine genaue Planung und Ausführung sind unabdingbar. Das Sichern der privaten Masterschlüssel als Backup eröffnet andererseits aber auch Angriffsmöglichkeiten für Absprachen oder Social Engineering, um die privaten Schlüssel zu extrahieren.

Das bedeutet, dass ein gut funktionierender digitaler Tresor für digitale Assets eine ausgeklügelte technische Lösung für

- die Schlüsselerzeugung,

- das Signierungsverfahren und

- die Speicherung der privaten Schlüssel (und Backups) an verschiedenen geografischen Orten erfordert.

Abgesehen davon sollte ein gut konzipierter digitaler Tresor über weitere Funktionen verfügen, um die Sicherheit zu maximieren.

Werfen wir zuerst einen Blick darauf, wie der private Schlüssel idealerweise gespeichert wird, bevor wir auf Details zur Signatur von Transaktionen eingehen.

| „Aus Sicht der IT-Sicherheit sind bei der Betrachtung der Biometrie vor allem die Aspekte der Erkennungsleistung und Sicherheit von Bedeutung.“ Bundesamt für Sicherheit in der Informationstechnik, DE |

Im Allgemeinen ist es üblich, die Geräte zu sichern, die die privaten Schlüssel in einem physisch gesicherten Banktresor aufbewahren. Das ähnelt der Lagerung von Gold, jedoch gibt es einige wichtige Unterschiede. Zunächst sollten die Geräte, auf denen die privaten Schlüssel gespeichert sind, mit zusätzlichen digitalen Sicherheitsmaßnahmen geschützt werden. So sollen z. B. nur bestimmte, vorher festgelegte Personen durch die Identifikation mittels biometrischer Daten wie z. B. dem Fingerabdruck auf das Gerät zugreifen dürfen. Zudem sollte der Zutritt nur zu bestimmten, vorher festgelegten Zeiten oder mit ausdrücklicher Genehmigung des Vorstands der Betreibergesellschaft des digitalen Tresors möglich sein. Dadurch wird die Wahrscheinlichkeit unerwünschter Signatur-Erzeugnisse praktisch auf null reduziert.

| Cold vs. Hot Storage (kalte vs. heisse) Lagerung von Kryptowährungen Grundsätzlich werden gekaufte Bitcoins in einem so genannten Wallet gespeichert. Um auf dieses zuzugreifen, wird der private Schlüssel benötigt. Ist das Wallet mit dem Internet verbunden, so ist dieser private Schlüssel der Gefahr von Hackerangriffen ausgesetzt. So lange das Wallet mit dem Internet verbunden ist, wird diese Art der Lagerung als Hot Storage bezeichnet. Ein Cold Wallet ist im Unterschied dazu ein Speicherplatz, der nicht mit dem Internet verbunden ist. Die Schlüssel, mit denen das digitale Geld verwaltet wird, werden dabei offline gespeichert. Das senkt natürlich das Risiko von DDoS-Attacken und Hackerangriffen beträchtlich. |

| Beispielhaft könnte eine solche BCM-Regel so aussehen, dass niemand auf das Schließfach mit den Backups zugreifen kann, ohne dass sich jemand eine Woche im Voraus bei der Tresorfirma registriert hat, und jeder im Unternehmen ein E-Mail/SMS über diese Registrierung erhält. Dann kann nur eine Person mit biometrischen Daten und/oder mittels Zwei-Faktoren-Authentifizierung darauf zugreifen. Zusätzlich sollte, um diese Regel in der Tresorfirma zu ändern, ein Quorum von Management-Genehmigungen durch formelle Anfrage und Verifizierung erforderlich sein. Ein ähnlicher Zugang könnte für Hardware-Wallets aufgebaut werden, um für Firmware-Updates darauf zugreifen zu können. Dies könnte so aussehen, dass ein bestimmtes Quorum an Unterschriften von Managern benötigt wird, um den Bootloader zu überschreiben und um ein Firmware-Update etc. zu ermöglichen. |

Vor allem aber sollten nur Transaktionen, die von einem vordefinierten Quorum von Entscheidungsträgern autorisiert wurden, mit den entsprechenden privaten Schlüsseln signiert werden. Um dies zu erreichen, wird typischerweise eine zusätzliche kryptographisch gesicherte Berechtigungsstufe eingerichtet. Diese Stufe ist eine Erweiterung zu der kryptografischen Stufe, die das digitale Gut selbst sichert. Die Anbieter von digitalen Tresors gestalten diese Autorisierungsprozesse unterschiedlich aus und passen sie an unterschiedliche interne Prozesse oder Kundenbedürfnisse an. Zum Beispiel könnte man sich darauf einigen, dass der Autorisierungsprozess einer Transaktion mindestens drei Personen auf der Klienten-Seite umfassen muss, die jeweils eine Transaktionsfreigabe mit ihren individuellen, auf persönlichen Sicherheitsgeräten gespeicherten Autorisierungsschlüsseln signieren. Der Autorisierungsprozess sollte biometrische Daten oder andere zweite Faktoren wie Chip und Pin beinhalten. Um Diebstähle durch die Absprache von Mitarbeitern innerhalb einer Verwahrstelle zu verhindern, ist es sinnvoll, die Geschäftsprozesse so aufzubauen, dass die technische Autorisierung durch Kunden vorausgesetzt wird. Die Entscheidungsträger der Verwahrstelle könnten jedoch die Prozesse meist auf einfache Weise ändern und sich so ohne Autorisierung des Kunden Zugang zu den digitalen Assets verschaffen. Sie könnten sogar direkt auf die Master-Key-Backups zugreifen, wenn diese nicht durch ein profundes Business-Continuity-Management (BCM) entsprechend abgesichert sind. Deshalb ist es wichtig, sich auf einen Verwahrungsanbieter mit vertrauenswürdiger und von den Aufsichtsbehörden geprüfter Verwaltung zu verlassen. Außerdem muss die Verwahrstelle für digitale Assets eine sorgfältig implementierte Aufgabentrennung aufweisen, da die menschliche Interaktion an den Schnittstellen der kritischste Punkt ist.

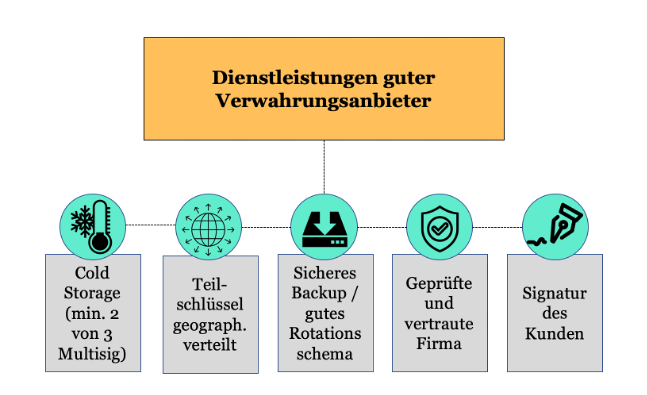

Wenn Sie vorhaben, Ihre digitalen Vermögenswerte bei einer Verwahrstelle zu lagern, ist es von größter Wichtigkeit, deren technische Lösung im Vorfeld zu überprüfen. Die wichtigste Frage ist, ob die Lösungen nach Industriestandards konzipiert sind, die das Risiko für Verlust, Diebstahl und Betrug von privaten Schlüsseln auf ein Minimum reduziert. Ein guter Custody-Provider sollte Folgendes bieten:

- Einen digitalen Tresor (cold storage) mit mindestens 2 von 3 Multisig.

- Verteilung von Teilschlüsseln auf verschiedene geographische Standorte, wobei Ländern, die das Recht auf Eigentum garantieren und stabil sind wie die USA, Singapur, Schweiz, Deutschland, Liechtenstein etc. präferiert werden sollten.

- Sicheres Backup des privaten Schlüssels, das wiederum geographisch verteilt werden sollte, alternativ sollte ein ausgeklügeltes Schlüssel-Rotationsschema angeboten werden.

- Vertrauenswürdige, von den

Aufsichtsbehörden geprüfte Verwaltung.

- Autorisierungsstufe, die die Zustimmung des Kunden zur Signatur von Transaktionen erfordert.

Grafik: Dienstleistungen eines guten Verwahrungsanbieters

Quelle: Incrementum AG, Daniel Wingen

Selbstverwahrung vs. Serviceverwahrung

| „James Howells ist Multi-Millionär – und irgendwie auch nicht. Auf seiner Festplatte schlummern Tausende Bitcoins, die inzwischen 75 Millionen Euro wert sind. Der Haken: Die Festplatte liegt vergraben auf einer Müllkippe.“ N-TV.de |

Das obige Kapitel sollte Ihnen aufgezeigt haben, dass der Prozess der Einrichtung und Pflege eines digitalen Tresors zur Sicherung digitaler Assets viel Spezialwissen und gut durchdachte Sicherheitsverfahren erfordert. Eine derart komplexe Verwahrlösung ist derzeit für Privatpersonen oder kleinere Unternehmen ohne die Investition erheblicher Ressourcen in den Aufbau dieser Expertise kaum möglich. Das wird sich in Zukunft sehr wahrscheinlich ändern, aber derzeit ist die Selbstverwahrung immer mit einer reduzierten Sicherheit verbunden, wenn das entsprechende Wissen und die sichere technische Umsetzung fehlen. Um ein gewisses Maß an Sicherheit zu erreichen, muss man die Technologie gut kennen und die für digitale Assets spezifische Mechanik der verwendeten Public-Private-Key-Verfahren verstehen. Zusätzlich muss man den privaten Schlüssel sicher aufbewahren, so dass dieser nicht gestohlen werden kann oder verloren geht. Sollte der private Schlüssel verloren gehen, so kann niemand mehr auf die digitalen Assets zugreifen, was einem Totalverlust gleichkommt. Es erfordert Zeit, die technischen Mechanismen des Zugriffs auf digitale Werte mit einem privaten Schlüssel zu verstehen. Außerdem muss man sicherstellen, dass die Nachfolgeplanung geregelt ist, und Erben erstens Zugang erhalten können, zweitens aber erst dann, wenn die Zeit dafür gekommen ist. Dieses Problem lässt sich leicht mit Serviceverwahrungsangeboten lösen. Die Selbstverwahrung für Unternehmen ist sogar noch komplexer, da der Zugang zu den privaten Schlüsseln aufgeteilt und an mehrere Personen verteilt werden muss, um sicherzustellen, dass keine einzelne Person Zugang zu allen Geldern hat. Hätte nur eine Person Zugang und diese Person wäre in einen tödlichen Unfall verwickelt, so wären alle Gelder der Gesellschaft verloren – eine Situation, die nie eintreten sollte. Je nach Rechtsprechung sind Finanzdienstleister sogar per Verordnung verpflichtet, ihr verwaltetes Vermögen zu verwahren. In Deutschland wurde die Trennung zwischen Finanzdienstleistern und Verwahrern jedoch gesetzlich aufgehoben.

| Die Verpflichtung, das verwaltete Vermögen zu verwahren sind, bedeutet nicht mehr, als dass die Gelder extern bei einer Verwahrstelle untergebracht werden müssen. |

Ideen, die hinter Bitcoin stecken sind z. B. die Dezentralisierung und der Wunsch, sich staatlicher Kontrolle zu entziehen. Die Bitcoin-Technologie gibt den Menschen ihre finanzielle Eigenständigkeit zurück und schafft gleiche Wettbewerbsbedingungen, bei denen jeder Einzelne, jedes Unternehmen oder jede Bank die gleichen Eintrittsbarrieren hat, um den Vermögenswert weltweit mit nahezu sofortiger Abwicklung zu transferieren – aber nur unter der Voraussetzung, dass man den privaten Schlüssel kontrolliert. Dementsprechend gilt die allgemeine Auffassung „nicht Ihr Schlüssel, nicht Ihre Bitcoin“, was für die Selbstverwahrung spricht.[1]

Wir halten es deswegen für vernünftig, eine ausgewogene Perspektive auf die Selbstverwahrung und die Serviceverwahrung zu haben, indem wir die Vor- und Nachteile von beiden betrachten. In die Entscheidung über die Verwahrungslösung für Ihre digitalen Assets sollten folgende Aspekte einfließen:

- Ihr

Wissen über technische Lösungen,

- die allgemeinen Vor- und Nachteile der Optionen,

- die Höhe der zu verwahrenden Gelder und

- der spezifischen Anwendungsfall

So können Privatpersonen kleinere Mengen an digitalen Assets – in „Consumer-Grade-Hardware-Wallets“ aufbewahren, die einfach zu handhaben sind und bei sorgfältiger Handhabung und grundlegenden Kenntnissen der Technologie eine angemessene Sicherheit bieten.

Regulatorische Entwicklungen in der DACH-Region

| „Neue Verpflichtete (der 5. AML-Richtlinie) sind Plattformen zum Umtausch virtueller Währungen sowie Anbieter elektronischer Geldbörsen (Wallets) für virtuelle Währungen (z. B. Bitcoin), etc.“ Paytechlaw.com |

Die fünfte Anti-Geldwäsche- Richtlinie (AML) ist die bisher bedeutendste Regelung für digitale Vermögenswerte in der Europäischen Union. Die Richtlinie legt die Anti-Geldwäsche-Verpflichtungen für Krypto-Währungsgeschäfte fest, einschließlich der Vorgaben für Know-Your-Customer-Prozesse (KYC) zur Kundenidentifizierung. Diese Richtlinie schafft mehr Klarheit darüber, wie digitale Vermögenswerte reguliert werden – für Staaten und Unternehmen.

Deutschland war Vorreiter bei der Vergabe von Krypto-Verwahrungs-Lizenzen, die am 1. Jänner 2020 in Kraft getreten sind. Kryptoverwahrer müssen nun eine “Kryptoverwahrer-Lizenz“ beantragen, um Verwahrungsdienstleistungen für digitale Vermögenswerte anbieten zu können. Bestehende Verwahrer dürfen ihr Geschäft bis zur Entscheidung über den Lizenzantrag durch die deutsche Finanzmarktaufsicht BaFin weiterführen.

Österreich hat Änderungen am österreichischen Finanzmarkt-Anti-Geldwäschegesetz („GwG“) und am Register für wirtschaftlich Berechtigte („BORA“) vorgenommen. Krypto-Verwahrstellen müssen seit dem 10. Jänner 2020 bei der Finanzmarktaufsicht registriert sein. Im Gegensatz zu Deutschland ist in Österreich keine Lizenz für die Erbringung von Krypto-Verwahrungs-Dienstleistungen erforderlich. Die GwG-Überarbeitung verlangt lediglich verstärkte Sorgfaltspflichten, wenn ein risikoreicher Drittstaat an einer Transaktion beteiligt ist.[2]

Die fünfte GwG-Richtlinie ist in der Schweiz nicht anwendbar, da es sich bei der Richtlinie um EU-Recht handelt. Gemäß der Eidgenössischen Finanzmarktaufsicht FINMA „wendet die Schweiz das Geldwäschereigesetz seit jeher auf die Anbieter von Blockchain-Dienstleistungen an“[3]. Im Jahr 2019 erteilte die FINMA der SEBA Crypto AG und der Sygnum Bank AG eine Vollbank- und Effektenhändlerlizenz. [4]

Anbieter von Verwahrungsdienstleistungen

| „[Custody] is the missing piece for infrastructure – it’s a treacherous environment today. Hedge funds need it, family offices need it, they can’t participate in digital currency until they have a place to store it that’s regulated.“ Mike Belshe Co-Founder & CEO of BitGo |

Wir haben mehr als 20 Verwahranbieter identifiziert, die Ende 2019 tätig waren. Davon waren Coinbase, BitGo und Bakkt die größten. Coinbase ist mit seiner Tauschbörse bekannt geworden. Das Unternehmen verwaltete im Jahr 2019 Vermögenswerte im Wert von 7 Mrd. USD.[5] Bakkt wurde von CE, dem Unternehmen hinter der NYSE, gegründet und ist bekannt für die Einführung von Bitcoin-Futures, die vollständig mit physischen Bitcoins unterlegt sind. Dies bedeutet, dass die Bitcoins zur Erfüllung einer für die Zukunft geplanten Kaufposition bereits von Bakkt zur Verfügung gestellt werden. BitGo bietet Clearing- und Settlement-Dienstleistungen an, die mit Börsen, OTCs, Hedge-Fonds und mehr verbunden sind. Der Kunde kann entscheiden, welche Partner er wählt und mit welcher er ein Geschäft abwickelt, während die Fonds während der Abwicklung gesperrt sind, was das Gegenparteirisiko minimiert.

In Deutschland hat die ING Diba, die bekannteste Direktbank, angekündigt, sich für die Krypto-Verwahrungs-Lizenz zu bewerben.[6] Dasselbe hat die Solaris Bank vermeldet, eine Bank die sich als Dienstleister für Startups bezeichnet.

[1] Ein detaillierter Report zur Selbstaufbewahrung kann unter folgendem Link aufgerufen werden: https://www.smartcustody.com

[2] https://www.schoenherr.eu/publications/publication-detail/the-impact-of-the-5th-anti-money-laundering-directive

[3] FINMA Guidance 02/2019https://www.finma.ch › finma-aufsichtsmitteilungen

[4] https://www.caplaw.ch/2019/finma-grants-banking-licenses-to-new-swiss-crypto-banks-introduces-new-strict-aml-rules-regarding-payments-on-blockchain/

[5] https://blog.coinbase.com/coinbase-custody-acquires-xapos-institutional-business-becoming-the-world-s-largest-crypto-2c1b46fc94c4

[6] https://www.reuters.com/article/us-crypto-currencies-ing-exclusive/exclusive-ing-working-on-digital-assets-custody-technology-sources-idUSKBN1YF2GN